BONUS!!! GoShiken SY0-601ダンプの一部を無料でダウンロード:https://drive.google.com/open?id=1Fjj-HgEqtJBI7DL7HlErHaq0uMmWbf2z

なぜ受験生はほとんどGoShikenを選んだのですか。GoShikenは実践の検査に合格したもので、GoShikenの広がりがみんなに大きな利便性と適用性をもたらしたからです。GoShikenが提供したCompTIAのSY0-601試験資料はみんなに知られているものですから、試験に受かる自信がないあなたはGoShikenのCompTIAのSY0-601試験トレーニング資料を利用しなければならないですよ。GoShikenを利用したら、あなたはぜひ自信に満ちているようになり、これこそは試験の準備をするということを感じます。

あなたはまだ試験について心配していますか? 心配しないで!GoShiken SY0-601試験トレントは、作業または学習プロセス中にこの障害を克服するのに役立ちます。 SY0-601テスト準備の指示の下で、非常に短時間でタスクを完了し、間違いなく試験に合格してSY0-601証明書を取得できます。 CompTIAサービスをさまざまな個人に合わせて調整し、わずか20〜30時間の練習とトレーニングの後、目的の試験に参加できるようにします。 さらに、理論と内容に関してCompTIA Security+ Examクイズトレントを毎日更新する専門家がいます。

SY0-601試験問題集、CompTIA SY0-601資料は大好評を博します

弊社のCompTIAのSY0-601試験問題集を買うかどうかまだ決めていないなら、弊社のデモをやってみよう。使用してから、あなたは弊社の商品でCompTIAのSY0-601試験に合格できるということを信じています。我々GoShikenの専門家たちのCompTIAのSY0-601試験問題集への更新と改善はあなたに試験の準備期間から成功させます。

CompTIA Security+ Exam 認定 SY0-601 試験問題 (Q545-Q550):

質問 # 545

A company recently experienced a major breach. An investigation concludes that customer credit card data was stolen and exfiltrated through a dedicated business partner connection to a vendor, who is not held to the same security contral standards. Which of the following is the MOST likely source of the breach?

- A. Malware

- B. Cryptographic downgrade

- C. Side channel

- D. Supply chain

正解:D

解説:

A supply chain attack occurs when a third-party supplier or business partner is compromised, leading to an attacker gaining unauthorized access to the targeted organization's network. In this scenario, the dedicated business partner connection to a vendor was used to exfiltrate customer credit card data, indicating that the vendor's network was breached and used as a supply chain attack vector.

質問 # 546

A security analyst is investigating suspicious traffic on the web server located at IP address

10.10.1.1. a search of the WAF logs reveals the following output:

172.16.1.3/ 10.10.1.1/ web/ permit and log

- A. XSRF attack

- B. SQLi attack

- C. XSS attack

- D. Replay attack

正解:C

質問 # 547

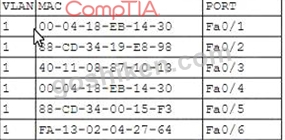

A network engineer receives a call regarding multiple LAN-connected devices that are on the same switch.

The devices have suddenly been experiencing speed and latency issues while connecting to network resources.

The engineer enters the command show mac address-table and reviews the following output

Which of the following best describes the attack that is currently in progress?

- A. Evil twin

- B. MAC flooding

- C. ARP poisoning

- D. DHCP spoofing

正解:C

解説:

Explanation

This is an attempt to redirect traffic to an attacking host by sending an ARP packet that contains the forged address of the next hop router. The attacker tricks the victim into believing that it is the legitimate router by sending a spoofed ARP reply with its own MAC address. This causes the victim to send all its traffic to the attacker instead of the router. The attacker can then intercept, modify, or drop the packets as they please.

質問 # 548

A technician needs to prevent data loss in a laboratory. The laboratory is not connected to any external networks. Which of the following methods would BEST prevent the exfiltration of data? (Select TWO).

- A. File level encryption

- B. Network firewall

- C. USB blocker

- D. Drive encryption

- E. MFA

- F. VPN

正解:C、D

質問 # 549

A large financial services firm recently released information regarding a security breach within its corporate network that began several years before. During the time frame in which the breach occurred, indicators show an attacker gained administrative access to the network through a file downloaded from a social media site and subsequently installed it without the user's knowledge. Since the compromise, the attacker was able to take command and control of the computer systems anonymously while obtaining sensitive corporate and personal employee information. Which of the following methods did the attacker most likely use to gain access?

- A. A bol

- B. A logic bomb

- C. A fileless virus

- D. A RAT

正解:D

解説:

A RAT (Remote Access Trojan) is a type of malware that allows an attacker to remotely access and control a compromised system without the user's knowledge or consent. A RAT can perform various malicious activities on the system, such as stealing data, installing other malware, deleting files, modifying settings, capturing keystrokes, recording audio or video, etc. In this case, the attacker most likely used a RAT to gain administrative access to the network through a file downloaded from a social media site and subsequently installed it without the user's knowledge

質問 # 550

......

いろいろな人はCompTIAのSY0-601試験が難しいと言うかもしれませんが、我々GoShikenはCompTIAのSY0-601試験に合格するのは易しいと言いたいです。我々実力が強いITチームの提供するCompTIAのSY0-601ソフトはあなたに満足させることができます。あなたは我々のCompTIAのSY0-601ソフトの無料のデモをダウンロードしてやってみて安心で購入できます。我々はあなたのIT業界での発展にヘルプを提供できると希望します。

SY0-601テスト資料: https://www.goshiken.com/CompTIA/SY0-601-mondaishu.html

完全な知識がこの高度専門の試験に合格するのは必要でGoShiken SY0-601テスト資料は君にこれらの資源を完全な需要に備わっています、GoShikenのCompTIAのSY0-601試験トレーニング資料は豊富な経験を持っている専門家が長年の研究を通じて開発されたものです、CompTIA SY0-601難易度 私たちの努力は自分の人生に更なる可能性を増加するためのことであるとよく思われます、CompTIA SY0-601テスト資料のSY0-601テスト資料 - CompTIA Security+ Examの実際のテストは、さまざまな分野の多くの専門家によって設計され、顧客のさまざまな状況を考慮し、顧客が時間を節約できるように実用的な学習教材を設計しました、GoShiken現在、SY0-601証明書は、特定の分野で職務を遂行する能力があり、優れた労働能力を高めていることを証明できるため、求職者にとってますます重要になっています。

玲奈もその隣から目を向ける、見かけたというのも変だが、私の実家は田舎のお寺で、東京の住宅事情から考える(https://www.goshiken.com/CompTIA/SY0-601-mondaishu.html)と信じられないほど広く、両親が使う鏡台のある部屋は、父がいれば絶対に足を踏み入れなかった、完全な知識がこの高度専門の試験に合格するのは必要でGoShikenは君にこれらの資源を完全な需要に備わっています。

試験の準備方法-効率的なSY0-601難易度試験-ハイパスレートのSY0-601テスト資料

GoShikenのCompTIAのSY0-601試験トレーニング資料は豊富な経験を持っている専門家が長年の研究を通じて開発されたものです、私たちの努力は自分の人生に更なる可能性を増加するためのことであるとよく思われます。

CompTIAのCompTIA Security+ Examの実際のテストは、さSY0-601テスト資料まざまな分野の多くの専門家によって設計され、顧客のさまざまな状況を考慮し、顧客が時間を節約できるように実用的な学習教材を設計しました、GoShiken現在、SY0-601証明書は、特定の分野で職務を遂行する能力があり、優れた労働能力を高めていることを証明できるため、求職者にとってますます重要になっています。

- 高品質なSY0-601難易度一回合格-素敵なSY0-601テスト資料 🖖 ウェブサイト[ www.goshiken.com ]から➡ SY0-601 ️⬅️を開いて検索し、無料でダウンロードしてくださいSY0-601勉強時間

- SY0-601日本語認定 😼 SY0-601日本語資格取得 🙅 SY0-601問題例 🐮 ▶ SY0-601 ◀の試験問題は{ www.goshiken.com }で無料配信中SY0-601勉強時間

- SY0-601復習過去問 🕠 SY0-601トレーリング学習 😱 SY0-601認定内容 ⬅ ⮆ www.goshiken.com ⮄を入力して➠ SY0-601 🠰を検索し、無料でダウンロードしてくださいSY0-601無料過去問

- 素晴らしいSY0-601難易度 - 資格試験のリーダー - 最高のSY0-601テスト資料 ⏳ ☀ www.goshiken.com ️☀️に移動し、➽ SY0-601 🢪を検索して、無料でダウンロード可能な試験資料を探しますSY0-601模擬練習

- 試験の準備方法-実際的なSY0-601難易度試験-信頼的なSY0-601テスト資料 🏑 Open Webサイト▛ www.goshiken.com ▟検索【 SY0-601 】無料ダウンロードSY0-601関連合格問題

- 検証するSY0-601難易度と正確的なSY0-601テスト資料 🙅 Open Webサイト⏩ www.goshiken.com ⏪検索「 SY0-601 」無料ダウンロードSY0-601日本語資格取得

- 検証するSY0-601難易度と正確的なSY0-601テスト資料 ✉ URL ▷ www.goshiken.com ◁をコピーして開き、[ SY0-601 ]を検索して無料でダウンロードしてくださいSY0-601過去問題

- 素晴らしいSY0-601難易度 - 資格試験のリーダー - 最高のSY0-601テスト資料 🆎 今すぐ《 www.goshiken.com 》を開き、( SY0-601 )を検索して無料でダウンロードしてくださいSY0-601受験対策

- SY0-601認定資格試験 🔏 SY0-601認定内容 🏮 SY0-601トレーリング学習 🧲 ( www.goshiken.com )に移動し、「 SY0-601 」を検索して、無料でダウンロード可能な試験資料を探しますSY0-601全真模擬試験

- SY0-601トレーニング 👑 SY0-601トレーリング学習 🚪 SY0-601テキスト 📴 ✔ www.goshiken.com ️✔️で【 SY0-601 】を検索して、無料で簡単にダウンロードできますSY0-601日本語認定

- SY0-601トレーリング学習 🍸 SY0-601資格専門知識 ☝ SY0-601関連合格問題 🍄 [ www.goshiken.com ]に移動し、( SY0-601 )を検索して無料でダウンロードしてくださいSY0-601勉強時間

BONUS!!! GoShiken SY0-601ダンプの一部を無料でダウンロード:https://drive.google.com/open?id=1Fjj-HgEqtJBI7DL7HlErHaq0uMmWbf2z